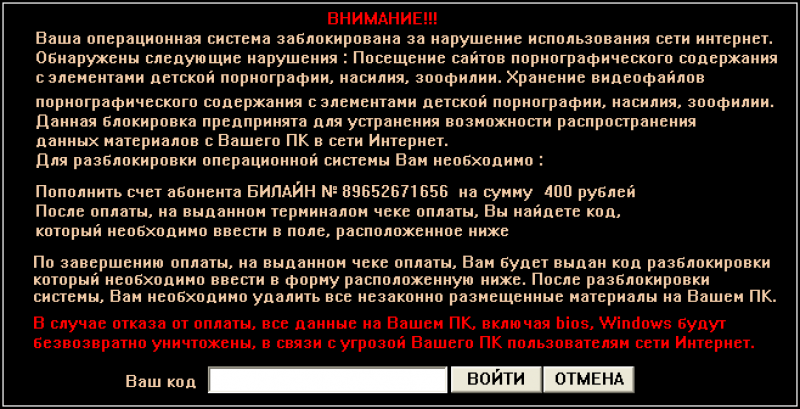

Разблокировка Windows заблокирован как убрать, удалить баннер"Windows заблокирован приложением Microsoft Security Essentials…. Причиной может быть посещение порнографических сайтов и вредоносных программ" – это означает, что вы стали обладателем баннера Windows заблокирован, который распространяется по всему миру. В частности, особенно для тех, кто поймал баннер впервые, на первый взгляд, баннер Windows заблокирован, представляет довольно страшную информацию. Так как сообщает, что пользователи были замечены за просмотром незаконной информации в Интернете.

А чтобы разблокировать Windows от баннера должны следовать инструкции: отправить смс на короткий номер либо перевести деньги на счет через платежные системы, чтобы приобрести PIN- код и внести его в соответствующую область для того, чтобы разблокировать Windows. Оплата за разбликировку Windows составляет от 5.

. Подробная инструкция по команде rstrui здесь windows xp восстановление. Код разблокировки будет напечатан на фискальном чеке . . Сервис разблокировки Windows компании «Доктор Веб». в сообщении на экране, в инструкции к материнской плате или ноутбуку.

Эти сообщения, которые вы видите на рабочем столе, изготавливаются хакерами для того, чтобы зарабатывать деньги несправедливыми методами, которые включают обман. Вводя в заблуждение пользователей, хакеры- мошенники пугают в обмен на предоставление кода разблокировки. Никогда не вносите плату за эти поддельные обвинения. Нет никакой гарантии, что таким образом баннер Windows заблокированным будет удален с вашего компьютера. Вы должны удалить эту "инфекцию" из системы, вымогающую у вас деньги сразу же, поскольку баннер не позволит ничего делать с вашим компьютером.

- Информация по разблокировки Windows была частично взята на сайте virustop.ru. Для того, чтобы разблокировать Windows следуйте инструкции по .

- . Начало>. Windows - инструкции, документация, описание, руководства>. Друг обратился ко мне говорит помоги: Баннер "Windows .

- Разблокировка виндовс windows баннера варианты удаления. Рейтинг. Указанные ниже варианты по разблокировке баннера подходят как к Windows XP (виндовс), так и Windows 7,8 или Vista.. Инструкция использования.

- Информация по разблокировки Windows была частично взята на сайте virustop.ru. Для того, чтобы разблокировать Windows следуйте инструкции по удалению баннера либо звоните по телефону: (968) 646 44 41..

Современные вымогатели-блокеры не имеют кодов разблокировки, и на. бесплатно удалить баннер с рабочего стола, снять блокировку Windows, .

Сервис разблокировки Windows компании «Доктор Веб». в сообщении на экране, в инструкции к материнской плате или ноутбуку. Информация по разблокировки Windows была частично взята на сайте virustop.ru. Для того, чтобы разблокировать Windows следуйте инструкции по.

Информация по разблокировки Windows была частично взята на сайте virustop. Для того, чтобы разблокировать Windows следуйте инструкции по удалению баннера либо звоните по телефону: (9. Разблокировка Windows последовательность шагов: 1. Перезагрузите компьютер в безопасном режиме с поддержкой сети. Скачать, установить, обновить и запустить Malwarebytes Anti- Malware антивирус с бесплатной версией.

Скачать можно перейдя по ссылке http: //www. Удалить все зараженные объекты обнаружены на это. 4.

Перезагрузите компьютер. Рекомендуется, чтобы вы после проделанной работы установить мощный антивирус с защитой в реальном времени. Чтобы обезопасить свой ПК от дальнейшей блокировки Windows.

Если это решение не поможет и ваш компьютер все так же заблокирован, даже в безопасном режиме с поддержкой сети, пожалуйста, попробуйте другой способ разблокировки приведенный ниже: Разблокировка Windows с помощью безопасного режима с поддержкой командной строки последовательность шагов: Разблокировка Windows, выбрав безопасный режим с поддержкой командной строки, последовательность шагов: 1. Перезагрузите систему в безопасном режиме с поддержкой командной строки. В то время как компьютер загружается нажимайте " клавишу F8 " на вашей клавиатуре несколько раз.

Это приведет вас к "Меню дополнительных вариантов загрузки Windows", как показано ниже. Применить клавиши со стрелками для перехода на безопасный режим с поддержкой командной строки, а затем нажмите Enter. Внимание! Вы должны зайти под тем же именем, что и ранее заходили в систему с в нормальном режиме Windows. 2. Ждите пока не пройдет полностью загрузка ОС Windows и не появится окно с командной строкой, как показано на скриншоте ниже. В командной строке нужно прописать " Regedit "(без кавычек) и нажмите Enter. 3. Найдите следующий параметр реестра: HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ Current. Version \ Winlogon \В правой панели выберите ключ реестра под названием Shell.

Щелкните правой кнопкой мыши на этом ключе реестра и выберите Изменить. Значение по умолчанию: Explorer. Теперь вы должны изменить значение данных на iexplore. Нажмите OK, чтобы сохранить изменения и закрыть редактор реестра. Теперь вернемся в " Обычный режим ". Для того, чтобы перезагрузить компьютер, введите в командной строке команду " shutdown / R / T 0 "(без кавычек) и нажмите Enter. 4. Как только Windows загрузиться вы не увидите никаких значков на рабочем столе. Не паникуйте, эта проблема будет решена в ближайшее время. Прежде всего, используйте комбинацию клавиш " Ctrl + Alt + Del "или" Ctrl + Shift + Esc "(рекомендуется) и запустить Диспетчер задач.

Выберите в меню Файл → Новая задача (Выполнить ..) Введите iexplore и нажмите OK или нажмите кнопку Enter. 5. Это откроет Internet Explorer окно браузера, чтобы мы могли скачать антивирус. Переходим на сайт http: //www.

Как только загрузка началась нажмите кнопку " Выполнить ". Когда установится антивирус обновите его, апосле просканируйте вашу систему. Удалите все элементы обнаруженные антивирусом. Если программа попросит вас перезагрузить компьютер, нажмите кнопку " Отмена ". Так как сначала нужно поменять значение параметра Shell обратно перед перезагрузкой. Откройте диспетчер задач с помощью комбинации клавиш " Ctrl + Alt + Del "или" Ctrl + Shift + Esc "(рекомендуется). Найдите следующую запись в реестре: HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ Current.

Version \ Winlogon \В правой панели выберите ключ реестра под названием Shell . Щелкните правой кнопкой мыши на этом ключе реестра и выберите Изменить. Верните его значение по умолчанию обратно на Explorer. Откройте диспетчер задач снова с помощью комбинации клавиш " Ctrl + Alt + Del "или" Ctrl + Shift + Esc "(рекомендуется).

Выберите вкладку " Выключить " и перезагрузите компьютер. Вирус должны исчезнуть к этому времени. Антивирусное решение описанное в этом методе поможет удалить эту инфекцию бесплатно, без каких- либо затрат для вас. Если это решение проблемы не помогло, пожалуйста, рассмотрите еще один похожий способ удаления здесь или тут, либо звоните по телефону: (9.

Как удалить блокировщик Windows? Борьба с троянцами семейства.

Win. Lock и Mbr. Lock (блокировщики Windows) Актуальность вопроса. Троянцы, блокирующие работу. Windows, с сентября 2.

Например, за декабрь 2. Windows. Общее название подобных вредоносных программ —. Trojan. Winlock. XXX, где XXX — номер, присвоенный сигнатуре, которая позволяет.

Также подобные. программы могут относиться к типам Trojan. Inject или Trojan. Siggen, но такое.

Внешне троянец может быть двух. Первый: заставка на весь экран, из- за которой не видно.

Второй вариант не закрывает экран. ПК. поскольку всегда держится поверх любых других окон. Вот классический пример. Trojan. Winlock: Цель троянца проста: добыть для. Наша задача — научиться быстро. После. устранения проблемы необходимо написать заявление в полицию и предоставить. Внимание! В текстах многих.

Windows все данные будут. В основном это не более чем блеф. Алгоритм действий по борьбе с Trojan. Winlock. Модификаций блокировщиков. В. связи с этим лечение зараженного ПК может занять несколько минут в легком случае.

Но в любой ситуации следует придерживаться. Подбор кода разблокировки. Коды разблокировки ко многим троянцам уже известны и занесены. Доктор Веб». Чтобы. Инструкция по работе с базой. Прежде всего, попробуйте. Обратите внимание на. Если требуется перевести деньги на счет или.

Номер необходимо указать номер счета или. Текст ничего писать не нужно.

Если требуется перевести деньги на телефонный. Номер необходимо указать номер телефона в формате. Если требуется отправить сообщение на короткий. Номер укажите номер,в поле Текст — текст сообщения. Если. сгенерированные коды не подошли — попробуйте вычислить название вируса с помощью.

Под каждым изображением блокировщика указано его. Найдя нужный баннер, запомните название вируса и выберите его в. Укажите в выпадающем списке имя вируса.

ПК, и скопируйте полученный код в строку баннера. Обратите внимание, что, кроме. Win+D to unlock — нажмите комбинацию клавиш. Windows+D для разблокировки. Воспользуйтесь генератором выше.

Номер- Текст. в правой части окна. Используйте форму или Пожалуйста. Номер- Текст в правой части окна. Если подобрать ничего чего не. Если система заблокирована частично. Этот шаг относится.

Если доступ заблокирован полностью — переходите сразу к шагу 3. Диспетчер задач. при этом блокируется аналогично полноэкранным версиям троянца, то есть завершить.

Пользуясь остатками свободного пространства на экране, сделайте следующее: 1) Проверьте ПК свежей версией лечащей утилиты Dr. Web Cure. It! http: //www. Если вирус благополучно удален, дело можно считать сделанным, если ничего не. Скачайте восстанавливающую утилиту Dr. Web Trojan. Plastix fix по ссылке.

В окне программы нажмите Продолжить, и когда Plastixfix закончит работу. ПК. 3) Попробуйте установить и запустить программу Process Explorer (скачать можно с. Microsoft: http: //technet. Если. запуск удался —нажмите мышью в окне программы кнопку с изображением прицела и, не отпуская ее,наведите курсор на баннер. Когда вы отпустите кнопку, Process Explorer покажет. Если доступа нет совсем. Dr. Web Cure. It!

В этом случае необходимо. Dr. Web Live. CD или Dr. Web Live. USB. http: //www. ПК на вирусы. После проверки.

Если нет — переходите к шагу 4. Ручной поиск вируса. Если вы дошли до этого пункта, значит. Для удаления блокировщика вручную необходимо получить доступ к.

Windows, загрузившись с внешнего носителя. Обычно блокировщик запускается одним из двух известных способов. Через автозагрузку в ветках реестра. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\Current. Version\Run. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\Current.

Version\Run. Once. Путем подмены системных файлов(одного или нескольких).

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows. NT\Current. Version\Winlogonили, например, файла taskmgr.

Для работы нам понадобится Dr. Web Live. CD/USB(или другие средства. Для работы с Dr. Web Live.

CD/USB загрузите ПК с компакт- диска или. C: \Windows\System. C: \Document and Settings\Ваше_имя_пользователя\ntuser.

В этих файлах содержится системный реестр зараженной машины. Обработав их в программе Regedit, мы сможем очистить реестр от последствий. Теперь перенесите указанные файлы на функционирующий ПК под. Windows и сделайте следующее: Запустите Regedit, откройте куст HKEY_LOCAL_MACHINE.

Файл –> Загрузить куст. В открывшемся окне укажите путь к файлу software, задайте имя (например. ОK. В этом кусте необходимо проверить следующие ветки: Microsoft\Windows NT\Current. Version\Winlogon: Параметр Shell должен быть равен Explorer.

Если перечислены. Затем. удалить все лишнее и задать значение Explorer. Параметр userinit должен быть равен. C: \Windows\system.

C —. имя системного диска). Если указаны файлы после запятой — нужно записать их. Встречаются ситуации, когда присутствует схожая ветвь с названием. Microsoft\Windows. NT\Current. Version\winlogon. Если эта.

Microsoft\Windows\Current. Version\Run — ветвь содержит. Особенно внимательно следует отнестись к наличию здесь объектов. Имена напоминают системные процессы, но программы запускаются.

C: \Documents and Settings\Dima\svchost. Имена вроде vip- porno- 1. Приложения, запускающиеся из временных папок. Неизвестные приложения, запускающиеся из системных папок. С: \Windows\system.

Имена состоят из случайных комбинаций букв и цифр (например, C: \Documents and Settings\Dima\0. Если подозрительные объекты присутствуют — их имена и пути. Microsoft\Windows\Current. Version\Run. Once — тоже ветвь. Завершив анализ, нажмите на имя загруженного раздела (в нашем. Файл –> Выгрузить куст. Теперь необходимо проанализировать второй файл — NTUSER.

DAT. Запустите Regedit, откройте куст HKEY_LOCAL_MACHINE и выполните. Файл –> Загрузить куст.

В открывшемся окне укажите путь к файлу. NTUSER. DAT, задайте имя для раздела и нажмите ОK. Здесь интерес представляют ветки.

Software\Microsoft\Windows\Current. Version\Run и. Software\Microsoft\Windows\Current.

Version\Run. Once, задающие объекты. Необходимо проанализировать их на наличие подозрительных. Также обратите внимание на параметр Shell в ветке.

Software\Microsoft\Windows NT\Current. Vesion\Winlogon. Он должен иметь. Explorer. exe. В то же время, если такой ветки нет вообще — все в. Завершив анализ, нажмите на имя загруженного раздела (в нашем случае он. Файл –> Выгрузить куст.

Получив исправленный реестр и список подозрительный файлов. Сохраните реестр пораженного ПК на случай, если что- то было. Перенесите исправленные файлы реестра в соответствующие папки. ПК с помощью Dr. Web Live. CD/USB (копировать с заменой файлов).

Файлы, информацию о которых вы записали в ходе работы — сохраните на флешке. Их копии необходимо отправить в вирусную лабораторию. Доктор Веб» на анализ. Попробуйте загрузить инфицированную машину с жесткого диска. Если загрузка прошлауспешно и баннера нет — проблема решена.

Если троянец по- прежнему. Внимание! Если после лечения с помощью Dr. Web Live. CD/USB. BSOD), нужно сделать следующее: Убедитесь, что в папке config находится один файл software. Проблема может возникать, потому что в Unix- системах регистр в имени файлов. Software и software — разные имена, и эти. При загрузке Windows, в которой.

ОС не загружается. Если. файлов два — удалите более старый. Если software один, а загрузка не происходит, высока.

Winlock. Она. прописывает себя в ветку HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows. NT\Current. Version\Winlogon, в параметр Shell и перезаписывает файл. Оригинальный userinit.

Удалите зараженный userinit. Эти действия необходимо провести, загрузившись с Dr. Web Live. CD/USB, после чего. На каком бы из этапов ни кончилась битва с троянцем. Установите антивирусный пакет Dr. Web и. регулярнообновляйте вирусные базы.

RSS Feed

RSS Feed